2つの画像はそれぞれhttps://techacademy.jp/magazine/5827 を参考にした。ということでまずはESPから作っていく。

入れ替え後に yellow として稼働する kihada2 に以下のものをインストールする.なお、あらかじめインストールされているUSBを利用したため,以下のUSB作成に関しては参考に過ぎない。

以下,特別な断りがない限り kihada2 で行う作業について記述する.

kihada2 には CD-R ドライブがない.そのため OS インストールには USB メモリを使用する. 作成にあたっては aoi2で使用したものを再使用した.

Debian JP Project buster インストーラのページを開き,「小さな CD または USB メモリ」という項目の amd64 をダウンロードし,適当なディレクトリにおく.

USB メモリを挿し,デバイス名を確認

# fdisk -l

USB メモリに iso ファイルを焼く

# cat debian-10.3.0-amd64-netinst.iso > /dev/sdb

! デバイス名が /dev/sdb の場合.

# sync

なお,作成方法は情報実験 第 6 回 "ブート・Debian GNU/Linux インストール" の "Debian GNU/Linux インストールガイド" も参照のこと.

kihada2 の電源が落ちていることを確認する.kihada2 に 作成した OS インストール用 USB メモリを挿入し,電源を入れる.

先にBIOSを起動し, Advanced欄内のLSI Software RAID Configuration Urilityを選択.

Virtural Drive Managementを開き, RAIDの設定を全て初期化する.(インストーラ―側で設定するのでRAID1に設定する必要はない)

Drive Managementを開き,Unconfigured goodを選択.

再起動

graphic installerを起動

言語

Japanese - 日本語 を選択

場所

日本

キーボード

日本語

ネットワークの設定

enol を選択 DHCP の設定が自動で開始されるのでキャンセル ネットワークを手動で設定 IP アドレス 133.87.45.115 ネットマスク 255.255.255.0 ゲートウェイ 133.87.45.1 ネームサーバアドレス 133.87.45.70 133.87.45.66 133.87.1.11 ホスト名 kihada2 ドメイン名 ep.sci.hokudai.ac.jp

root のパス

任意のパスワードを設定

root の本名

あなたの本名

アカウント名

任意のアカウント名

アカウントのパス

任意のパスワードを設定

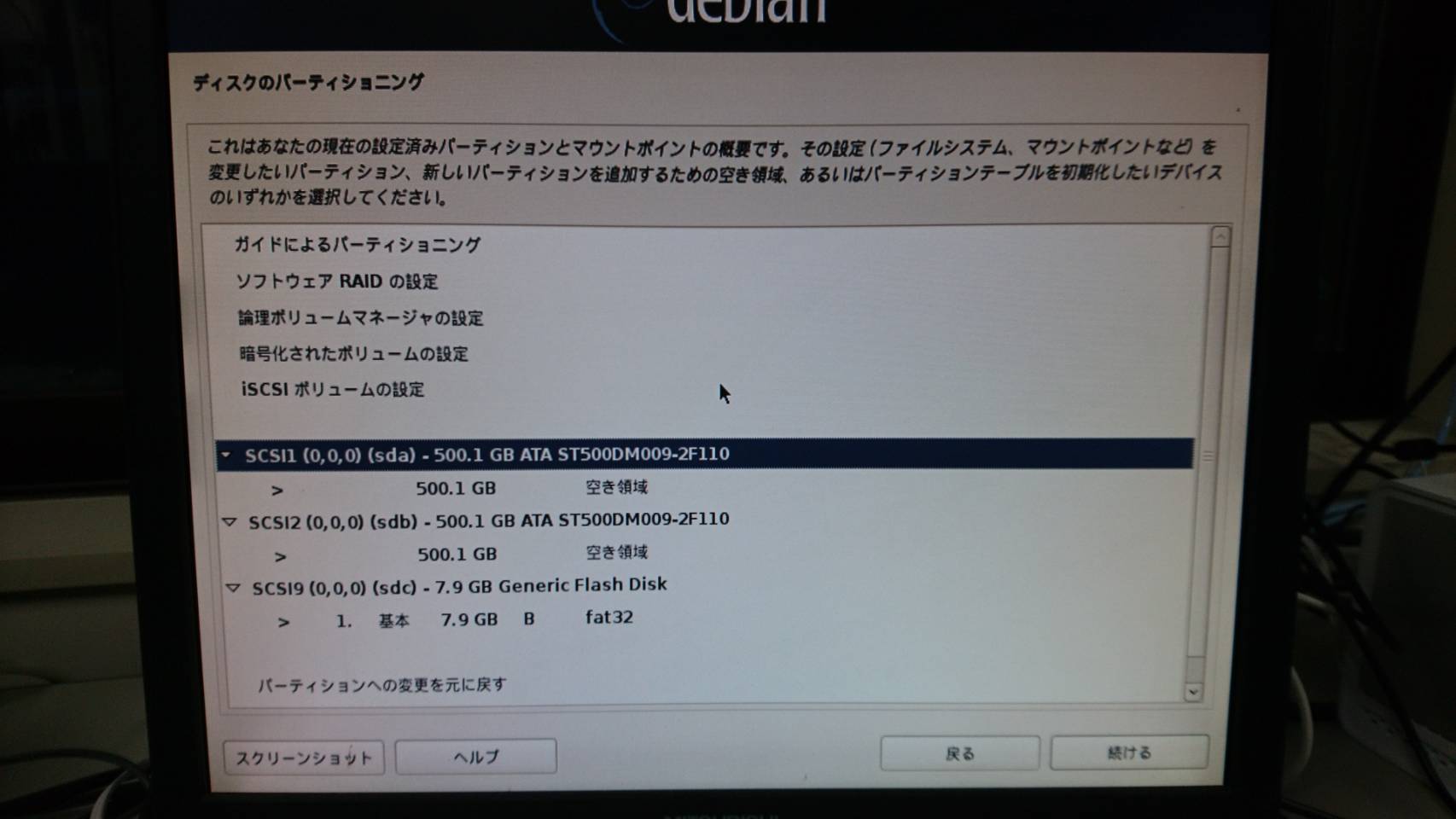

ディスクのパーティショニング

UEFIインストールを強行しますか? - はいを選択

SCSI1(sda)とSCSI2(sdb)を選択して、あらかじめあるパーティションを消去しておき、

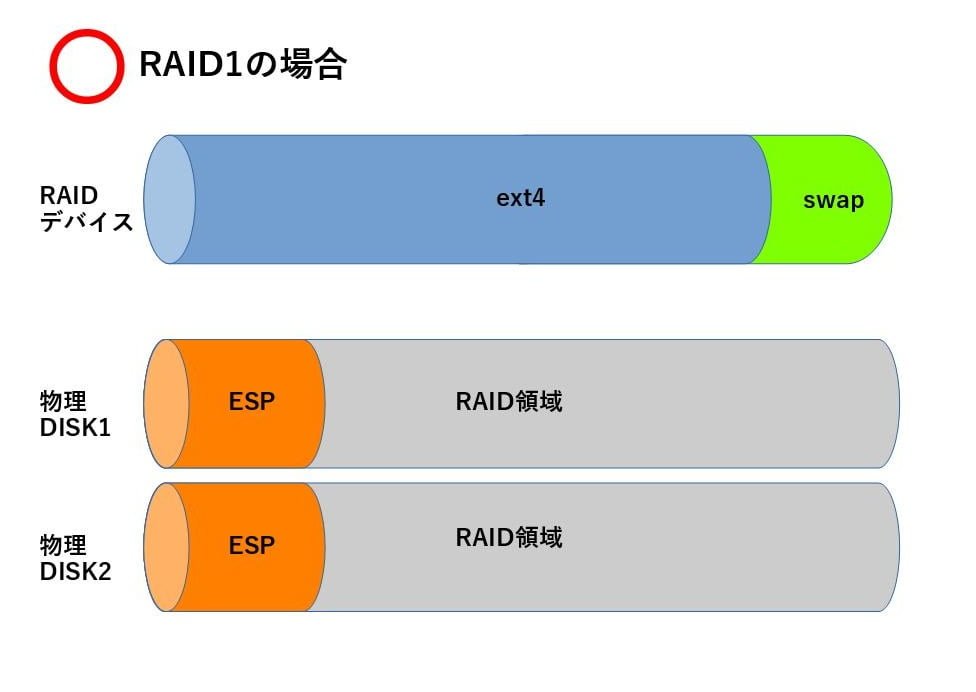

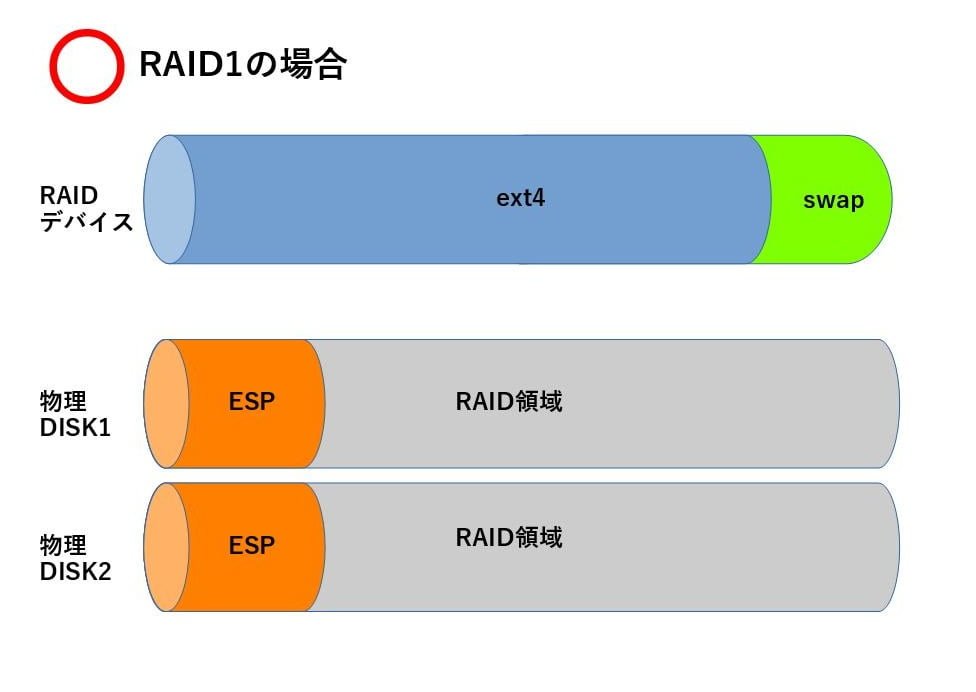

RAIDを組むよりも先に各HDDでパーティションを作る。

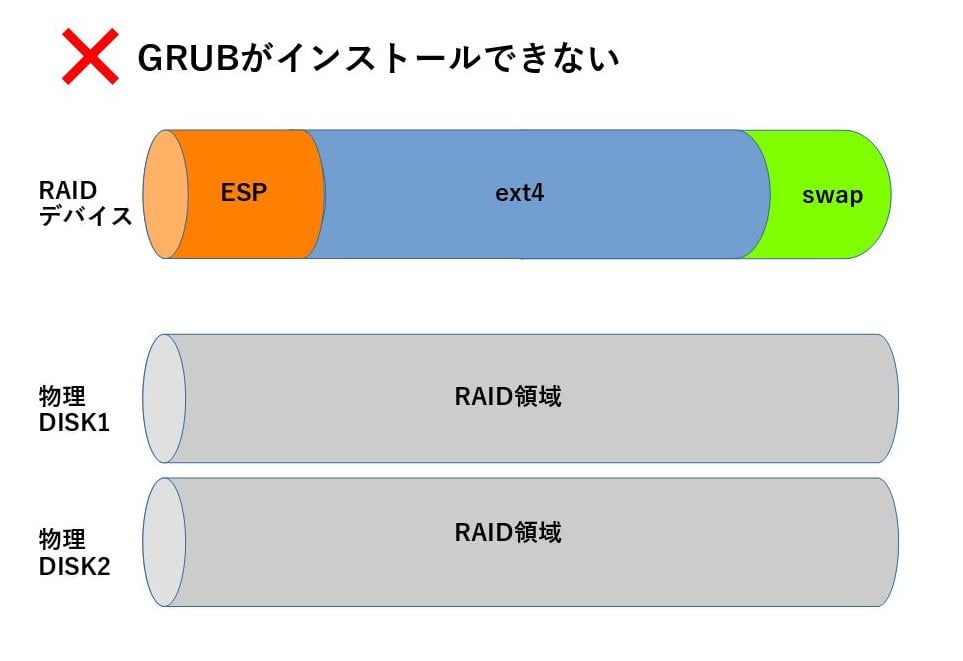

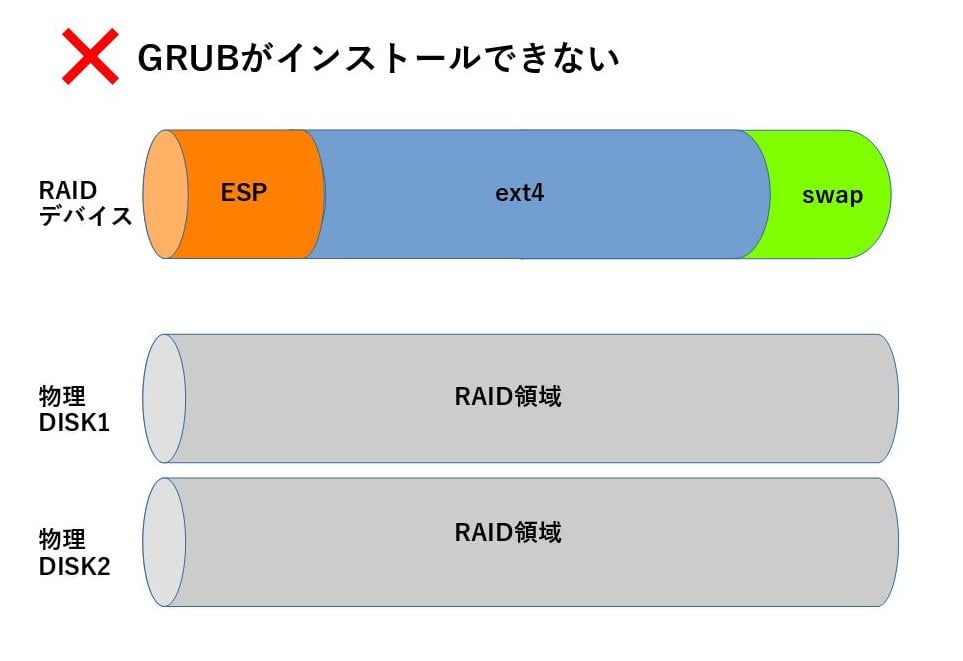

ESPを先に作る理由はgrub installの際にESP(EFIシステムパーティション)にインストールを邪魔されてしまうためである。

2つの画像はそれぞれhttps://techacademy.jp/magazine/5827

を参考にした。ということでまずはESPから作っていく。

まずは、2つのディスクのパーティションをフォーマットする。

パーティショニング機構

sda 空き領域を選択

新しいパーティションの作成

新しいパーティションのサイズ

510MB

新しいパーティションの場所

先頭

パーティション設定

UEFI

容量 : 510.0 MB

名前: EFI boot partition

利用方法 : EFI システムパーティション

起動フラグ : オン

※他の設定はデフォルトでok

メインのdevian

容量 : 490.0 GB

名前 : Debian GNU/Linux

利用方法: ext4 ジャーナリングシステム

マウントポイント : /

マウントポジション : defaults

ラベル : なし

予約ブロック: 5%

典型的な利用方法 : 標準

起動フラグ : オフ

スワップ領域

容量 : 8.4 GB

名前 : swap

利用方法 : スワップ領域

起動フラグ : オフ

sdb 空き領域にも同様にパーティションを作る。

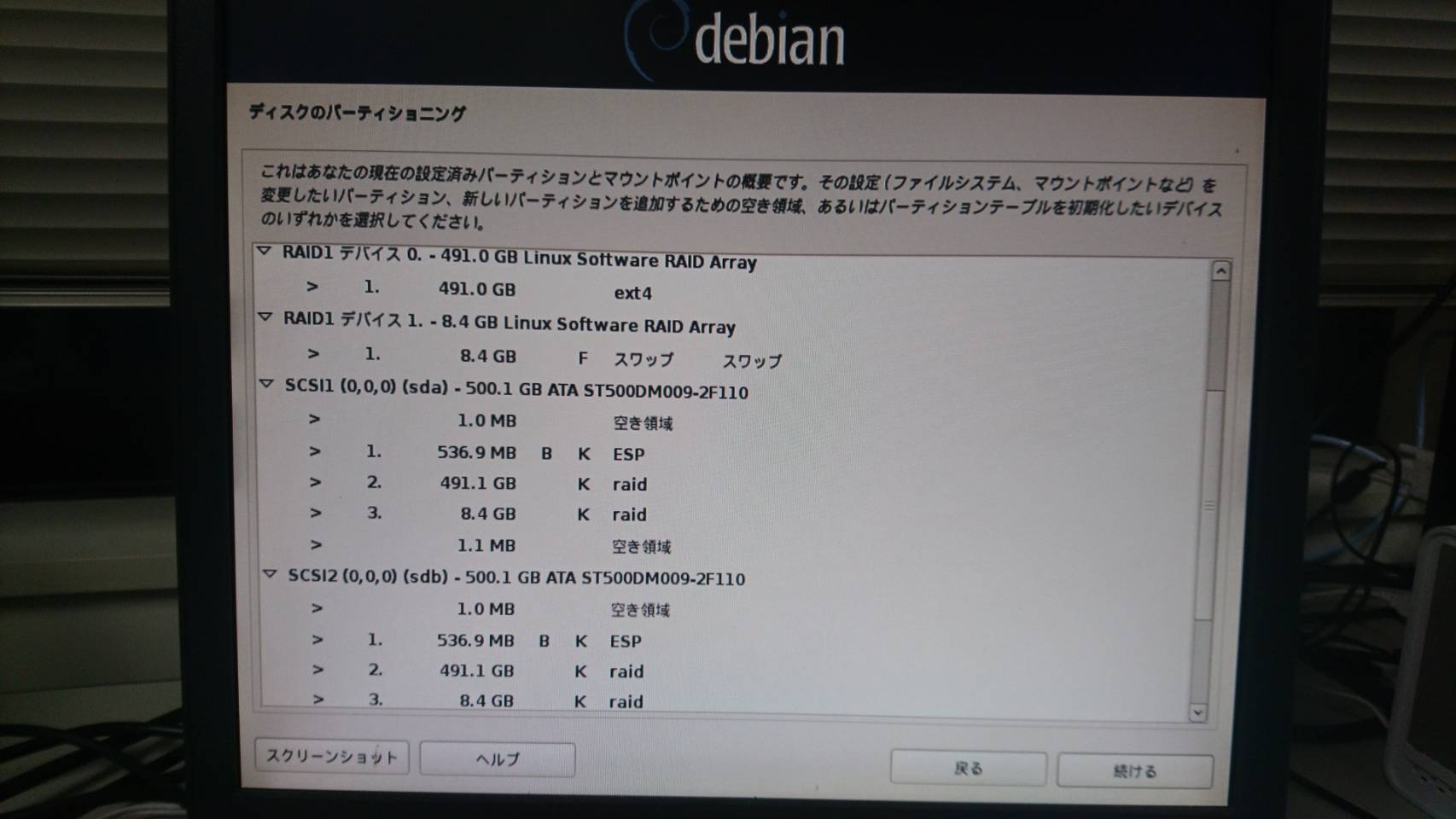

次にRAIDを設定する。

ソフトウェア RAID の設定 ディスクへの変更の書き込みまずは、root パーティションを RAID にする

mdデバイスの作成 ディスクのパーティショニング RAID1 RAID1 アレイのアクティブデバイス数 2 RAID1 アレイのスペアデバイス数 0 RAID デバイスの選択 /dev/sda2 (489999MB; ext4) /dev/sdb2 (489999MB; ext4)次にswapパーティションをRAIDにする2つのext4を選択してRAIDを組む 記憶デバイスへの変更を書き込み、 RAID を設定しますか? はい RAID1 デバイス 0. のファイルシステムを ext4 にし, マウントポジションを / にする

ソフトウェア RAID の設定 ディスクへの変更の書き込み md デバイス の作成 ディスクのパーティショニング RAID1 RAID1 アレイのアクティブデバイス数 2 RAID1 アレイのスペアデバイス数 0 RAID デバイスの選択 /dev/sda3 (8400MB; スワップ) /dev/sdb3 (8400MB; スワップ) 記憶デバイスへの変更を書き込み、 RAID を設定しますか? はい 完了 RAID1 デバイス 1. のファイルシステムを スワップ領域にする

最終的に以下のようになっていればよい

パーティショニングの終了とディスクへの変更の書き込み

ディスクに変更を書き込みますか?

はい を選択

パッケージマネージャの設定

日本

Debian アーカイブミラー

dennou-k.gfd-dennou.org

HTTP プロキシの情報

空欄にしておく

Debian パッケージ利用調査に参加しますか?

いいえ

インストールするソフトウェアの選択

「標準システムユーティリティ」のみ

マスターブートレコードに GRUB ブートローダをインストールしますか?

はい(インストール先は sda)

※ここでGRUBインストールができなくなる時がある。その際はBIOSを起動し、ハードウェアRAIDが組まれていないかチェックする。 組まれていたらあらかじめ消してから再びインストールする。(RAIDがハード側で組まれている場合、パーティショニングの際に HDDが1つと認識されてしまうため、ESPをRAIDから外すことができなくなり、Grubインストールの際に 失敗してしまう。)

以上でインストール完了.USB メモリを抜き取り,再起動.

$ export LC_ALL=C $ export LANG=C $ export LANGUAGE=C

$ su # apt-get install ssh

以後,遠隔ログインで作業可能.

※以下自分のパソコンにて・・・今回wwwを媒介してkihada2にログインしようとしたところ以下のような警告が出た。

WARNING: REMOTE HOST IDENTIFICATION HAS CHANGED!

この場合は.ssh/known_hostsに書かれている133.87.45.115を消すことで無事ログインできるようになった。

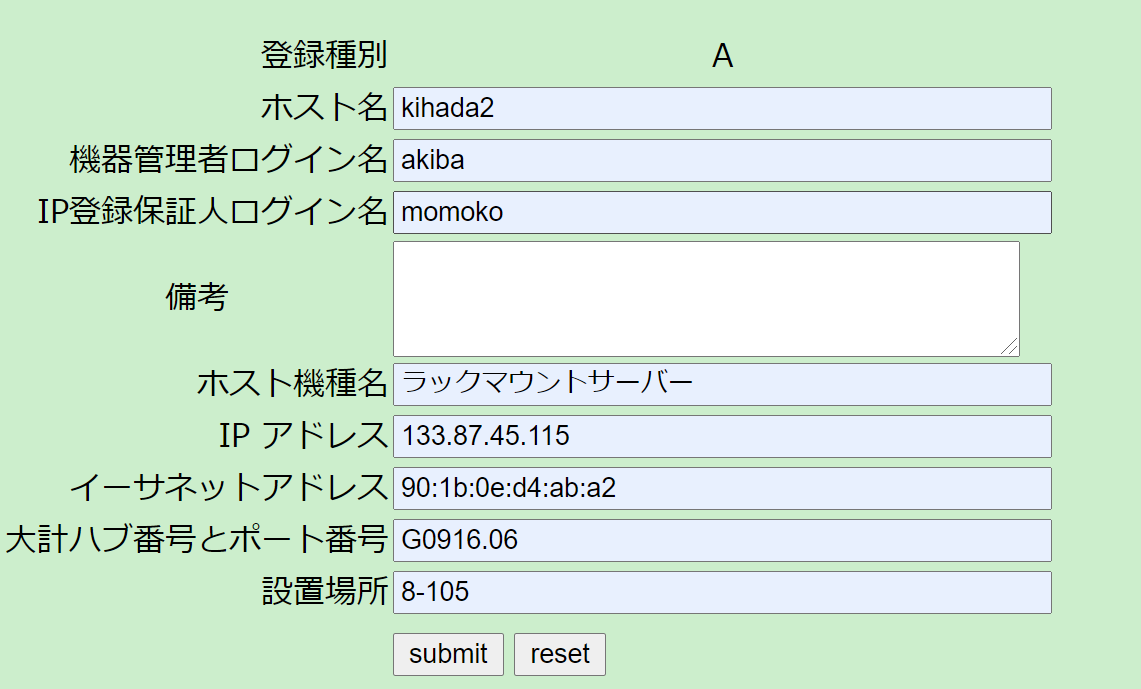

root@kihada2# ip address showで調べた。 大計ハブ番号とポート番号は同じハブに繋がっている機器と揃えた (今回はaoi2) 。

/bin/sbin以下にPATHが通ってなかったら以下を実行

export PATH=$PATH:/usr/sbin/

これでadduserを使えるようになった。

ルートからexitすると再び上記コマンドを打ち込む必要があるので、.bashrcにexport以下を書き込んで置くと良い.

※.bashrc内に以下を追加 PATH="$PATH:/usr/sbin/"

コアマネとの相談で mondo*を決める

# adduser --uid 40001 mondo1

! 本年度は mondo1 だったので,以下 mondo1 として記述する.

# aptitude install sudo # visudo

mondo1 sudo 権限を追加

以後,mondo1で作業する

2021/03/23 今回はmondoを作らずに作業を続けた。

/etc/ssh/sshd_config の設定

X11Forwarding no PermitRootLogin no

/etc/hosts.deny の編集

sshd: ALL

を追加.

/etc/hosts.allow の編集

sshd: .ep.sci.hokudai.ac.jp

を追加.

# apt install ntpdate

NTPDATE_USE_NTP_CONF=no NTPSERVERS="ntp.hokudai.ac.jp"と編集.

# ntpdate-debian現在の日付・時刻が表示されることを確認

# crontab -e 00 6 * * * root /etc/network/if-up.d/ntpdateを追記. 編集エディタにはnanoを用いた。

# apt install bind9

# apt install dnsutils

# cp /etc/resolv.conf /etc/resolv.conf_bk

resolv.conf を以下のように書き直す. (前の内容は削除した上で書き直す)

search ep.sci.hokudai.ac.jp nameserver 127.0.0.1

$ dig ep.sci.hokudai.ac.jp any ; <<>> DiG 9.11.5-P4-5.1+deb10u3-Debian <<>> ep.sci.hokudai.ac.jp any ;; global options: +cmd ;; Got answer: ;; ->>HEADER<<- opcode: QUERY, status: NOERROR, id: 11931 ;; flags: qr rd ra; QUERY: 1, ANSWER: 5, AUTHORITY: 0, ADDITIONAL: 1 ;; OPT PSEUDOSECTION: ; EDNS: version: 0, flags:; udp: 4096 ; COOKIE: 5c616b68363dfe2544a24dc660586c571c05b4c3a6116445 (good) ;; QUESTION SECTION: ;ep.sci.hokudai.ac.jp. IN ANY ;; ANSWER SECTION: ep.sci.hokudai.ac.jp. 86400 IN NS yellow.ep.sci.hokudai.ac.jp. ep.sci.hokudai.ac.jp. 86400 IN NS blue.ep.sci.hokudai.ac.jp. ep.sci.hokudai.ac.jp. 86400 IN MX 10 grey.ep.sci.hokudai.ac.jp. ep.sci.hokudai.ac.jp. 86400 IN MX 20 orange.ep.sci.hokudai.ac.jp. ep.sci.hokudai.ac.jp. 86400 IN SOA yellow.ep.sci.hokudai.ac.jp. postmaster.ep.sci.hokudai.ac.jp. 2021032239 10800 3600 604800 86400 ;; Query time: 599 msec ;; SERVER: 127.0.0.1#53(127.0.0.1) ;; WHEN: 月 3月 22 19:07:19 JST 2021 ;; MSG SIZE rcvd: 208

ep.zone local.rev local.zone named.root を blue から持ってくる

# scp hogehoge@blue.ep.sci.hokudai.ac.jp:/var/cache/bind/ファイル名 /var/cache/bind/

以下の記述を追加する.

zone "ep.sci.hokudai.ac.jp" {

type master;

file "/var/cache/bind/ep.zone";

};

!!! yellow での作業 ここから !!!

yellow の /etc/bind/named.conf.options に以下の記述を追加して, kihada2 へのゾーンファイルの転送を許可する

allow-transfer { 133.87.45.66; 133.87.1.11; 133.87.45.135; 133.87.45.115};

この記述をしないと, ゾーンファイルの転送要請をすべて許可してしまう.

逆に, この記述を加えると明示的に許可していないところからの転送要請はすべて許可されなくなるので注意.

!!! yellow での作業 ここまで !!!

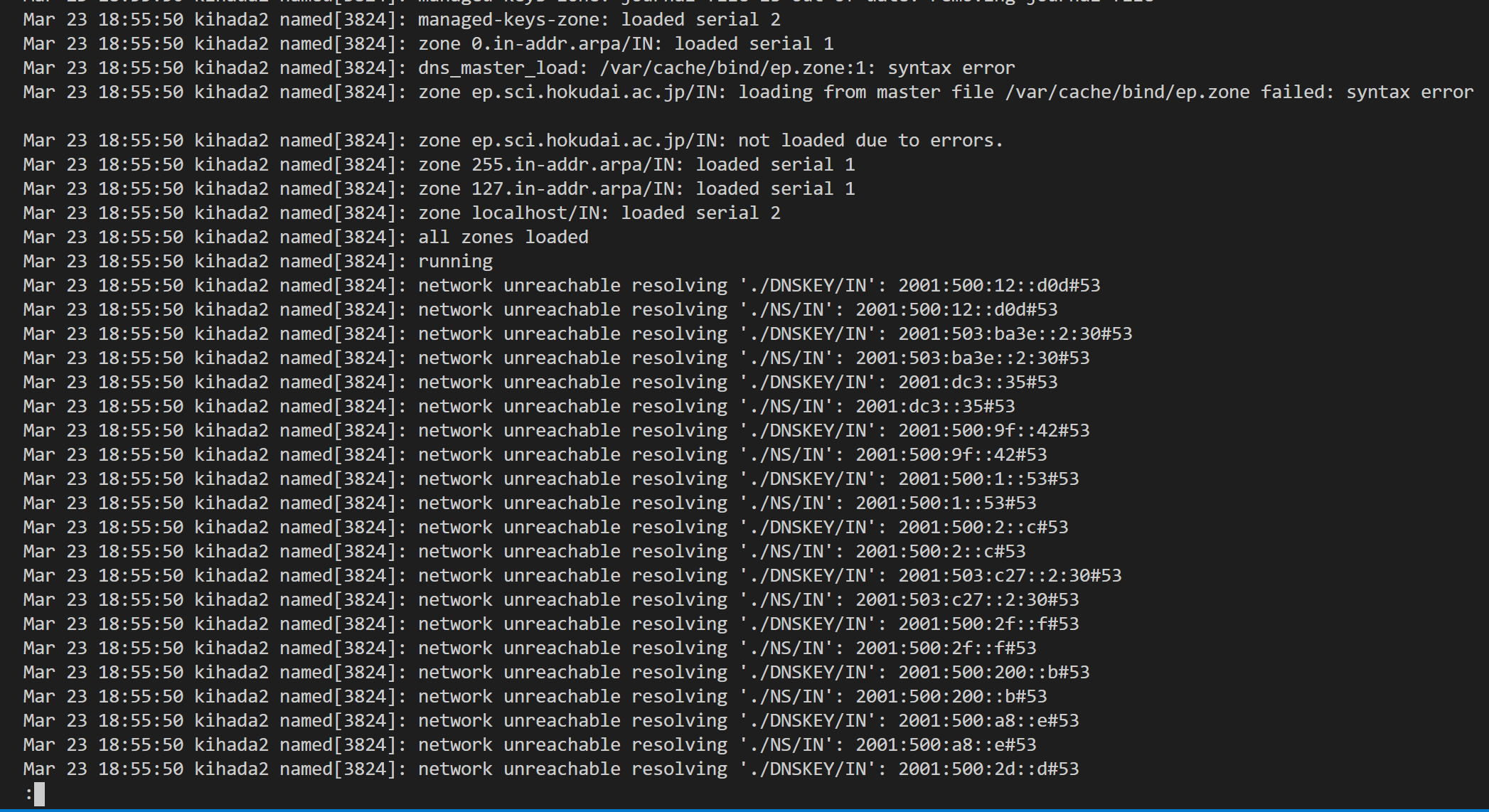

bind の restart

# service bind9 restart

/var/log/daemon.log を見る

# lv /var/log/daemon.log

最終時刻の最初の方でbindが再起動しているのを確認する。

その後 ep.zone が読み込まれている事を確認する。

2021/03/23 ep.zone の読み込みが失敗している事を確認。

ep.zone の読み込みで syntax error になってしまっている。

search ep.sci.hokudai.ac.jp nameserver 127.0.0.1 nameserver 133.87.45.70 nameserver 133.87.1.11

とする.

以下のパッケージをインストールする.

以上のパッケージは apt-get install すればよい.

htroff_2.0-1

これは以下の方法で取得

# wget http://www.gfd-dennou.org/arch/cc-env/htroff/htroff_2.0-1_all.deb # dpkg -i htroff_2.0-1_all.deb

# adduser --uid 500 --disabled-password gate

管理者の名前は Administrator of gate-toroku-system とした.

gate グループに gate 管理者を加える.

/etc/group を

gate:x:500:keikei,momoko

と編集.

.shosts 認証を可能にする. /etc/ssh/sshd_config を以下のように編集する.

(変更前) IgnoreRhosts yes HostbasedAuthentication no (変更後) IgnoreRhosts no HostbasedAuthentication yes

ファイル編集後, ssh を再起動する.

# service ssh restart

gate ユーザになる.

$ sudo -u gate -s -H

/home/gate へ移動する.

$ cd /home/gate/

.shosts を作成する. ファイルに以下のように書きこむ.

orange.ep.sci.hokudai.ac.jp gate

.shosts のパーミッションを変更し gate 以外のユーザが見れないようにする.

$ chmod 600 .shosts

/usr/bin/ssh, /usr/bin/ssh-keygen の s ビットを立てる.

.shosts 認証を有効にする.

/etc/ssh/ssh_config を以下のように編集.

HostbasedAuthentication yes PreferredAuthentications hostbased,publickey,password,keyboard-interactive

gate ユーザになる.

$ sudo -u gate -s -H

orange の公開鍵が既に存在しているかを調べる.

$ ssh-keygen -F orange.ep.sci.hokudai.ac.jp

存在しないはずなので,orange の公開鍵を取得する. アドレスはフルドメインで入力する.

$ ssh orange.ep.sci.hokudai.ac.jp

ここで以下のように公開鍵を作るかどうかを聞かれるので yes と入力する.

Are you sure you want to continue connecting (yes/no)? > yes

Ctrl + c で出る.

gate ユーザになる.

$ sudo -u gate -s -H

.ssh/known_hosts にローカルホストの公開鍵が存在するかを確認し,あれば削除する.

$ ssh-keygen -F kihada.ep.sci.hokudai.ac.jp

公開鍵を取得する. (アドレスはフルドメインで入力する)

$ ssh kihada.ep.sci.hokudai.ac.jp

ここで公開鍵を作るかどうかを聞かれるので yes と入力する.

Ctrl + c で出る.

$ sudo -u gate -s -H $ cd /home/gate

hogehoge@orange で

$ scp /home/gate/gate-toroku-system_2016-05-09.tgz hogehoge@kihada:/home/hogehoge/

gate@kihada で

cp /home/hogehoge/gate-toroku-system_2016-05-09.tgz /home/gate/

$ tar xvfz gate-toroku-system_2016-05-09.tgz $ cd gate-toroku-system_2016-06-09

/home/gate/gate-toroku-system/include/gate.conf の設定

## 本気モードとデバックモード

#

$DEBUG_CONFIG = 1; # 0: 本気モード, 1: デバッグモード

となっていることを確認. 入れ替え直前に本気モードに変える.

- ディレクトリ構成の設定

$VAR_NAMED_DIR = /var/cache/bind';

がゾーンファイルの置き場所に対応していることを確認

Config.mk の生成

$ exit (一般ユーザに戻る) $ sudo -u gate -s -H $ cd /home/gate/gate-toroku-system_2016-05-09 $ perl ./config.pl

make によるコンパイル

$ make

インストール

$ exit (一般ユーザに戻る) $ sudo -s (root ユーザになる) # cd /home/gate/gate-toroku-system_2016-05-09 # cp include/gate.conf /etc/gate.conf # make install

インストール終了後, プログラムファイル (gate-ip-accept 等)が /usr/local/bin, /usr/local/sbin, /usr/local/lib/gate にインストールされていることを確認する. また, /etc/passwd, /etc/shadow, /etc/group, /etc/sudoers が /ETC に存在していることを確認する.

/etc/gate.conf は

$USE_DAEMON = 1 ;

となっていた.

/etc/inetd.conf に以下の行を追加(1 行で書く)

gate stream tcp nowait root /usr/sbin/tcpd /usr/local/lib/gate/gate-daily -N

gate 用に 8888 番 ポートを割り当てる. /etc/services に以下の行を追加する.

gate 8888/tcp

/etc/inetd を起動する.

# service inetutils-inetd start

gate のポートには登録サーバである orange 以外のホストはアクセスできないようにする. /etc/hosts.deny を以下のように編集して全てのホストに対して gate ポートへのアクセスを禁止する.

gate-daily: ALL [改行]

/etc/hosts.allow を以下のように編集して orange に対して gate ポートへのアクセスを許可する.

gate-daily: orange.ep.sci.hokudai.ac.jp [改行]

# tcpdmatch gate-daily [orange.ep.sci.hokudai.ac.jp 以外のホスト名]

access: denied と表示された.

# tcpdmatch gate-daily orange.ep.sci.hokudai.ac.jp

access: granted と表示された.

# cp /etc/passwd ~/ # cp /etc/shadow ~/ # cp /etc/group ~/ # cp /etc/sudoers ~/ # chmod 400 passwd shadow group sudoers

万一端末が動かなくなった時に作業ができるように root になった端末をもう一つ確保しておく.

テストのため, /etc/gate.conf を一度以下のように書き換える

## 本気モードとデバックモード

#

$DEBUG_CONFIG = 0; # 0: 本気モード, 1: デバッグモード

!!! www での作業 ここから !!!

www サーバ (orange) から kihada の gate ポートに接続する.

$ telnet kihada.ep.sci.hokudai.ac.jp 8888

!!! www での作業 ここまで !!!

正常に接続できたかを確認するには /etc/passwd, /etc/shadow などのファイルのタイムスタンプを確認する.

(各サーバでチェック [www でじゃないよ!!]) $ date (現在時刻の確認) $ ls -l /etc/passwd /etc/shadow

/etc/passwd の中身がユーザ ID の順番に並び変えられていればよい.

ここでは, /etc/passwd や /etc/shadow のタイムスタンプが更新されていなかった.また, /etc/passwd の中身はユーザ ID の順番に並び替えられていなかった. reboot して再度 gate ポートに接続してみたら上記の異常は解消された.

動作確認終了後/etc/gate.conf の設定を元に戻す

## 本気モードとデバックモード

#

$DEBUG_CONFIG = 1; # 0: 本気モード, 1: デバッグモード

$ apt-get install syslog-ng

/etc/syslog-ng/syslog-ng.conf に,

source s_lemon {

# - UDP 514 番を使う。

udp(ip("133.87.45.136") port(514));

};

destination d_lemon_log {

# lemon から受信したログは /var/log/lemon_log に保存する。

file("/var/log/lemon_log");

};

filter f_lemon_log {

host(133.87.45.154) and level(info..emerg);

};

log {

source(s_lemon);

filter(f_lemon_log);

destination(d_lemon_log);

};

を追記.

# service syslog-ng restart

で syslog-ng を再起動し,設定を有効にする.

# vi /etc/logrotate.conf

以下の記述を追加する

/var/log/lemon_log {

weekly

rotate 10

compress

}

# aptitude install isc-dhcp-server

インストールの完了を確認

$ dpkg -l | grep isc-dhcp-*

ii isc-dhcp-client 4.3.1-6+deb8u2 amd64 DHCP client for automatically obtaining an IP address ii isc-dhcp-common 4.3.1-6+deb8u2 amd64 common files used by all of the isc-dhcp packages ii isc-dhcp-server 4.3.1-6+deb8u2 amd64 ISC DHCP server for automatic IP address assignment

設定ファイルの場所は /etc/dhcp/dhcpd.conf である.

# cd /etc/dhcp/ # cp dhcpd.conf dhcpd.conf.org

dhcpd.conf の中身をすべて消して以下のものを書き込む.

# dhcpd.conf

#

# This is dhcpd.conf, generated by gate-db-to-dhcpd.

# If you are to edit this file, do not edit it directly.

#

# General Configuration

default-lease-time 6000;

max-lease-time 72000;

option routers 192.168.16.1;

option subnet-mask 255.255.255.0;

option broadcast-address 192.168.16.255;

option domain-name "ep.sci.hokudai.ac.jp";

option domain-name-servers 133.87.45.70, 133.87.45.66, 133.87.1.11;

subnet 192.168.16.0 netmask 255.255.255.0 {

range 192.168.16.130 192.168.16.254;

}

/etc/network/interfaces の編集

auto eth1

iface eth1 inet static

address 192.168.16.2

netmask 255.255.255.0

broadcast 192.168.16.255

と書き加える

同じIPを持っているマシンが存在するので, 聞かれたときに同じネットワーク内でしか答えないようにする

これを行わないと現在運用中のDHCPが機能しなくなるので注意

/etc/sysctl.conf に以下の記述を書き加える

net.ipv4.conf.eth0.arp_ignore = 1 net.ipv4.conf.eth1.arp_ignore = 1

/etc/default/isc-dhcp-server の編集

INTERFACES="eth1"

とした

- DHCP に関する設定

$DHCPD_FILE = "$ETCDIR/dhcp/dhcpd.conf";

$DHCP_INIT = 'isc-dhcp-server';

となっていることを確認